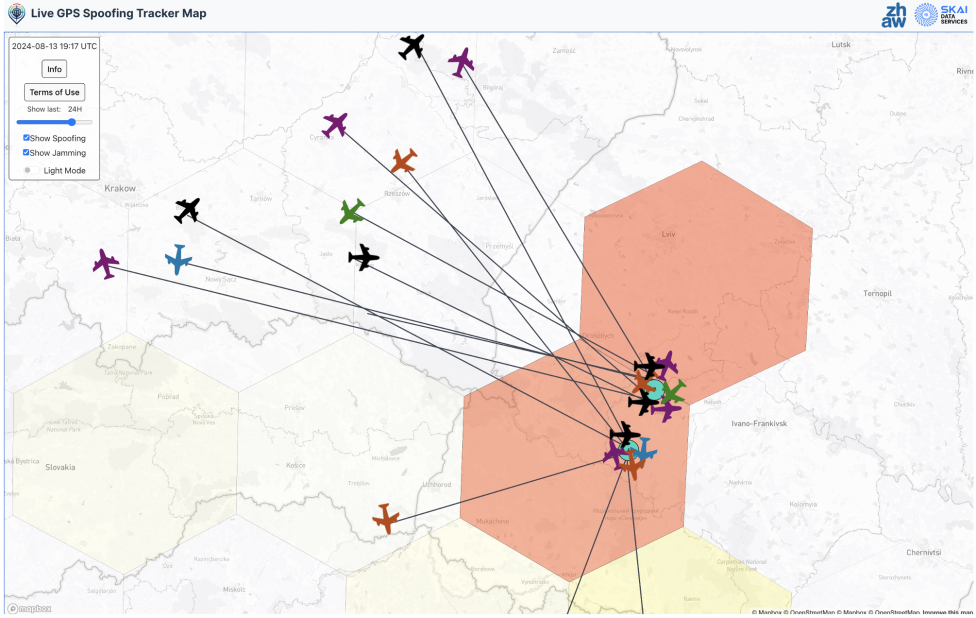

Wielkoskalowy spoofing wykryty 13 sierpnia w południowo-wschodniej Polsce

13 sierpnia 2024 roku, portal https://spoofing.skai-data-services.com/ po raz pierwszy odnotował, spoofing na znacznym obszarze południowo-wschodniej Polski.

Po przeanalizowaniu danych ADS-B z OpenSky Network, algorytmy portalu wykazały podszywanie się pod sygnał GNSS, który wpłynął na polską przestrzeń powietrzną.

Podszywanie odnotowano 13/08/2024 pomiędzy godziną 09:42 UTC a 10:15 UTC i dotyczyło co najmniej 15 samolotów. 11 z nich, wykonywało w tym czasie lot w FIR EPWW.

Podszywanie „teleportowało" "zainfekowane” samoloty, powodując, że ich rozgłaszane pozycje za pomocą standardu ADS-B pojawiały się w ukraińskiej przestrzeni powietrznej, zamiast w ich prawdziwych lokalizacjach.

Innymi słowy, rozgłaszane pozycje samolotów, zostały przeniesione nad zachodnie terytorium Ukrainy. Oczywiście, nie oznacza, to że tam było źródło problemu.

Jak interpretować załączone obrazy?

Kreska po zachodniej i południowej stronie, to prawdopodobna prawdziwa pozycja samolotu. Prawa cześć kreski, to miejsce w które lokalizacja samolotu została przeniesiona. Kółko, oznacza liczbę "przeniesionych" samolotów w zadany rejon. Po zbliżeniu (dolny obraz), można zaobserwować, że "przeniesienie" utworzyło "łuk", połączonych pozycji.

Dlaczego, kolejny raz o Spoofingu?

O zjawisku Spoofowania i Jammingu pisaliśmy wielokrotnie. Jamming w Polsce pojawia się regularnie co potwierdzają załogi samolotów, naczęściej w północno wschodniej Polsce i okolicach Gdańska. Rejony Brześcia i Ukrainy, to również miejsca nagminnego zakłócania systemów nawigacji satelitarnej.

Natomiast, wśród regularnie pojawiających się obszarów objętych Spoofingiem, pojawiały się do tej pory tereny Bliskiego Wschodu, Ukrainy, Rosji, Turcji, Syrii, Izraela (od czasu wybuchu konfliktu z Hamasem), Iranu, Indii, Pakistanu.

Dlaczego zatem na Flightradar24, trajektorie samolotów były wyświetlane prawidłowo?

Sieć odbiorników, z których korzystają serwisy takie jak Flightradar24, wykorzystują do określania pozycji również dane z Multilateracji, czyli dodatkowej analizy danych "połączonych" z danymi o mocy nadawanego sygnału i triangulacji pozycji. Czyli aby wyświetlić (jednoznacznie określić) pozycję, system musi odebrać tę samą pozycję z conajmniej trzech odbiorników, w przeciwieństwie do standardu ADS-B w którym pozycję się po prostu nadaje ("broadcustuje").

Analizując to zdarzenie, można zadać pytania, na które nie znamy odpowiedzi:

- Czy źródłem Spoofowania były nadajniki zlokalizowane w Polsce?

- Czy były one umiejscowione na ziemi (na płaskim, na górce), czy w powietrzu?

- Jakiej mocy był/były nadajniki?

- Jaką technikę zastosowano, do przejęcia kontroli nad układem nawigacji satelitarnej (Meaconing, Code Alligned Attack, Nulling, Coherent Attack, Non-Coherent Attack, Code/Carrier Attack, Navigation Data Attack, ...) ?

- Do jakiej najniższej wysokości w zadanym obszarze można było odnotować spoofing (przy założeniu, że nadajnik był na ziemi), zakładając "lejkowaty" kształt zakłóceń?

- Może, nie ma problemu, a anomalie były spowodowane planowanymi sojuszniczymi działaniami wojskowymi?

- Może to siły ukraińskie spoofowały sygnał, aby "zmylić" siły rosyjskie? (scenariusz prawdopodobnie najmniej prawdopodobny)

- (...)

Czy wykryty spoofing nad Polską (w Polsce) jest niebezpieczny?

Trudno powiedzieć. Samoloty komunikacyjne i systemy kontroli ruchu lotniczego radzą sobie z tym problemem, jeśli ten występuję w "pojedynkę". Samoloty, jak już pisaliśmy, posiadają dodatkowe systemy określające pozycję w przestrzeni, wykorzystując do tego sensory inercyjne i radiową nawigację konwencjonalną (DME-DME, VOR). Nie wiadomo, też czy celem ataku była "tylko" zmiana pozycji 3D? A może celem ataku była próba sprawdzenia podatności infrastruktury krytycznej, np. telekomunikacyjnej czy teleinformatycznej, poprzez manipulowanie czasem?

W tym konkretnym przypadku niepokoi dość spory zasięg zakłócania, sięgający miejsc na południe od Krakowa. Dodatkowo, trudno przewidzieć jak będą zachowywały się samoloty lotnictwa ogólnego i bezzałogowce.

Prawdopodobnym celem "ataku" jest wywołanie, niepokoju społecznego. Dlatego, proponujemy zachować spokój. Artykuł ma jedynie na celu, przedstawienie faktów, związanych z zagadnieniem. Prosimy nie traktować go wyrywkowo.

Na koniec, chcielibyśmy podziękować autorom portalu https://spoofing.skai-data-services.com/ za poinformowanie o wykryciu anomalii. Temat, będziemy dalej monitorować.

Mamy też prośbę

Jeśli, odnotowaliście lecąc samolotem, lub dronem, 13 sierpnia (wtorek) w godzinach pomiędzy 09:42 UTC a 10:15 UTC dziwne zachowania systemów GPS (GNSS) prosimy o kontakt z informacją o miejscu, godzinie i przybliżonej wysokości występowania anomalii. Ewentualne obserwacje prosimy wysłać na adres wspolpraca@dlapilota.pl

Czytaj więcej:

Świat w chaosie: Serwisy do monitorowania zakłóceń GNSS w czasie (prawie) rzeczywistym

Przypis redakcji

Zdjęcie tytułowe, zostało zaadoptowane do potrzeb informacyjnych artykułu, poprzez dodanie symbolicznych ikon samolotów celem wizualizacji problemu Spoofingu. Kierunek i pozycja ikon samolotów nie są prawdziwe.

Komentarze